Ngày 16/7, Bộ TT&TT đã có văn bản gửi các bộ, ngành, địa phương; Văn phòng Trung ương Đảng, Văn phòng Quốc hội, Tòa án nhân dân tối cao, Viện Kiểm sát nhân dân tối cao, Kiểm toán Nhà nước; các tập đoàn kinh tế, tổng công ty nhà nước cùng các ngân hàng thương mại cổ phần, tổ chức tài chính để cảnh báo về 5 lỗ hổng bảo mật mức cao và nghiêm trọng trong các sản phẩm Microsoft.

Theo Bộ TT&TT, ngày 13/7, Microsoft đã công bố và phát hành bản vá cho 117 lỗ hổng bảo mật trong các sản phẩm của hãng mình.

Trong 117 lỗ hổng bảo mật này, đáng chú ý là 5 lỗ hổng bảo mật cho phép đối tượng tấn công thực thi mã từ xa, bao gồm: CVE-2021-34473, CVE-2021-34523, CVE-2021-34527, CVE-2021-33781 và CVE-2021-34492. Những lỗ hổng có mức nguy hiểm cao và nghiêm trọng này tồn tại trong các sản phẩm Windows Print Spooler, Microsoft Exchange Server, Windows Certificate.

Cụ thể, tồn tại trong Microsoft Exchange Server, 2 lỗ hổng CVE-2021-34473 và CVE-2021-34523 cho phép đối tượng tấn công có thể thực thi mã từ xa, nâng cao đặc quyền trên máy chủ thư điện tử.

Exchange Server đã trở thành một mục tiêu khá phổ biến kể từ tháng 3, nổi bật với 4 lỗ hổng Zero-days hay còn được gọi với tên “ProxyLogon” đã được khai thác trong chiến dịch APT diện rộng. Bốn lỗ hổng này từng được Trung tâm Giám sát an toàn không gian mạng quốc gia thuộc Cục An toàn thông tin cảnh báo vào ngày 3/3.

Vì thế, việc khắc phục các lỗ hổng trong Microsoft Exchange Server là hết sức cấp thiết, nhất là khi các đối tượng tấn công mạng đang ngày càng gia tăng nhằm vào mục tiêu này.

Với lỗ hổng CVE-2021-34527, đây là lỗ hổng thực thi mã từ xa thứ 2 trong Windows Print Spooler, có liên quan đến lỗ hổng CVE-2021-1675 trước đó và cùng được gọi với tên “PrinterNightmare”. Bộ TT&TT ngày 22/6 có dự báo sớm nguy cơ tấn công mạng diện rộng khi các lỗ hổng này bị khai thác, đồng thời đã kịp thời tiếp tục cảnh báo đến các cơ quan, tổ chức qua nhiều phương thức khác nhau.

Cùng với lỗ hổng CVE-2021-34523 trong Exchange Server, 2 lỗ hổng CVE-2021-33781 và CVE-2021-34492 mới được Microsoft công bố ngày 13/7 vừa qua.

Trong đó, CVE-2021-33781 là lỗ hổng bảo mật cho phép đối tượng có đặc quyền thấp tấn công từ xa vượt qua các cơ chế kiểm tra bảo mật trong dịch vụ Active Directory để đạt được các đặc quyền cao hơn trên máy mục tiêu.

Hướng dẫn fix lỗi lỗ hổng:

1: bản cập nhật Windows mới nhất được phát hành vào hoặc sau ngày 6 tháng 7 năm 2021 KB5005010

2: Tắt dịch vụ in Print Spooler

Đầu tiên hãy kiểm tra xem dịch vụ Print Spooler có đang chạy hay không bằng cách mở PowerShell và nhập dòng lệnh Get-Service -Name Spooler và nhấn Enter.

Nếu trong kết quả trả về tại cột Status là Running thì dịch vụ đang hoạt động.

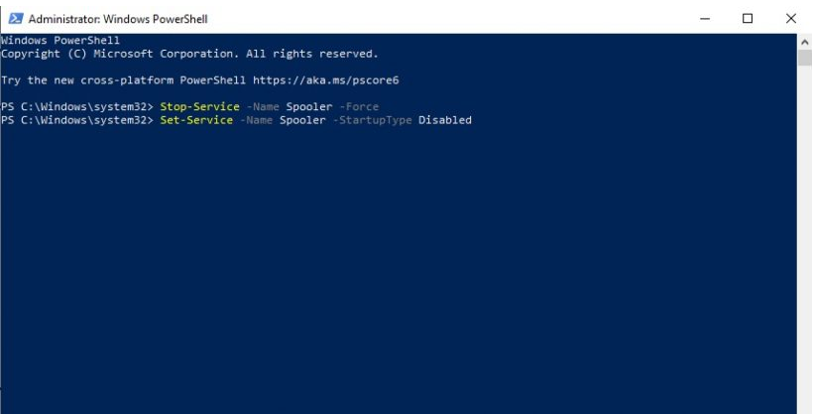

Để dừng dịch vụ bạn nhập tiếp 2 dòng lệnh sau:

• Stop-Service -Name Spooler -Force

• Set-Service -Name Spooler -StartupType Disabled

Lỗ hổng CVE-2021-33781:

- Mô tả: Lỗ hổng cho phép đối tượng có đặc quyền thấp tấn công từ xa vượt qua các cơ chế kiểm tra bảo mật trong dịch vụ Active Directory để đạt được các đặc quyền cao hơn trên máy mục tiêu. Lỗ hổng mới công bố ngày 13/7/2021.

- Điểm CVSS: 8.1 (cao)

- Ảnh hưởng: Windows 10, Windows Server 2019.

- Nguồn tham khảo: https://msrc.microsoft.c om/updateguide/vulnerability/CV E-2021-33781

CVE-2021-34492:

- Mô tả: Lỗ hổng cho phép đối tượng tấn công vượt qua cơ chế kiểm tra trong Windows Certificate để giả mạo chứng chỉ.

- Điểm CVSS: 8.1 (cao)

- Ảnh hưởng: Windows 10/8.1/RT8.1/7, Windows Server 2016/2012/2008.

- Nguồn tham khảo: https://msrc.microsoft.c om/updateguide/vulnerability/CV E-2021-34492